[기초암호학]에 대해 공부할 것이고 목차는 아래와 같다.

암호학 기초

암호 기법

스테가노그래피

대칭키/비대칭키

해시함수

1. 암호학 기초

암호학(cryprology)은 전달하려고 하는 메시지나 신호를 지정된 사람 이외에는 알아보지 못하도록 표현(암호화)하는 방법의 개발인 암호작성과 암호화된 표현을 해독하는 방법의 개발인 암호분석으로 구분되는 분야이다.

암호작성은 전달하려고 하는 내용을 비밀키에 기초하여 지정된 사람 외에는 알아보지 못하도록 표현하는 기술이다.

암호분석은 암호문을 만드는데 사용된 비밀키에 대한 사전 정보 없이 암호문을 해독하는 기술이다. 이 분석은 해킹으로 더 많이 알려져있고 코드브레이킹이라고도 불린다.

평문(plaintext) : 암호학을 이용하여 보호해야 할 메시지

암호문(ciphertext, codetext) : 평문을 암호학적 방법으로 변환한 것

암호화(encryption, encode) : 평문을 암호문으로 변환하는 과정

복호화(decryption, decode) : 암포문을 다시 평문으로 변환하는 과정으로 해독한다고도 한다.

대부분의 암호는 해독을 하기 위해 키를 사용한다. 카는 암호화 알고리즘의 매개변수라고 할 수 있다.

2. 암호 기법

암호문으로 만들고자 하는 문장인 평문을 암호화시킬 방법으로는 두가지가 있다.

1) 스테카노그래피

평문 자체를 숨기는 기법

2) 크립토그래피

평문의 다양한 변형을 통해 외부인이 알아보지 못하게 하는 기법

일반적으로 말하는 암호

크립토그래피에서 암호화하는 방식이 두가지로 나뉘는데

- 전치(전위) : 평문을 뒤섞어 놓은 것

고유의 형태를 잃어버리지 않는다.

ex) secret라는 단어를 ETCRSE로 교묘하게 뒤섞은 것

- 치환, 대체 : 평문의 글자들이 다른 글자나 숫자, 상징, 그림으로 치환되는 것.

고유의 형태를 잃어버린다.

일반적으로 말하는 암호

ex) secret은 19 5 3 18 5 20 또는 XIWOXV와 같이 보 다 복잡한 방식으로 바뀔 수 있다

여기서 대체는 코드와 사이퍼로 나눌 수 있다.

기술적으로 코드는 단어나 구를 대체하는 차원에서, 사이퍼는 글자를 대체하는 차원으로 사용된다.

[출처] 암호의 기초 (김인경 지음, 출판사 교우사) 1장 인터넷 발취

http://www.kyowoo.co.kr/shop_sun/files/pro_img/original/201501071105212.pdf

3. 스테가노그래피

위의 내용과 마찬가지로 스테가노그래피 기법이란 메시지를 은밀히 숨기는 기법이다. 이는 비밀 메시지를 전달하는게 주 목적이지만 악성코드를 숨기는 데에도 사용한다.

이의 원리는 노이즈를 다른 메시지로 대처해도 그냥 보면 모른다는 사실을 이용하는 것이다. 또는 아주 작은 값을 변형시켜 메시지를 숨기기도 한다. 방법으로는 비트 플레인 방식(이미지 변조), 파일 뒤에 삽입, 파일 헤더에 감추기가 있다.

1) 비트 플레인 방식(Bit Plane) : 이미지 변조

: 상위 비트로 갈수록 영향력이 크고, 하위 비트로 갈수록 인지성이 감소하는 것을 이요앻 적절한 연산 방식으로 비밀 정보를 삽입하는 방법

2) 파일 뒤에 삽입

: 파일 끝을 알리는 시그니처(EOI, End of Image) 뒤의 데이터는 무시되는 것을 이용해서 푸터 시그니처 뒤에 원하는 파일을 삽입할 수 있다.

아래 사진과 같이 JPEG 파일의 푸터 시그니처인 FF 09 가 나오고, 뒤에 ZIP 파일 형식이 등장한다.

FF 09 이후의 값들이 무시됨을 이용하여 ZIP 파일을 넣어놓은 형태이다.

3) 파일 헤더에 감추기

파일 헤더 중 원본 파일에 영향을 주지 않는 부분인 영역에 데이터를 삽입하는 방법이다.

JPEG 의 경우 파일 세부 사항(작성자, 작성날짜 등)이 들어가는 APP0~APP15 심볼의 시그니처(FF E0 ~ FF EF) 뒤부터 프레임의 시작(넓이, 높이 등)인 S0F0 심볼의 시그니처(FF DA) 전까지의 영역이 해당된다.

[출처] https://iforint.tistory.com/62

FORENSICS 시작하기 - 기초 개념 04 :: 스테가노그래피(Steganography)

0. 스테가노그래피란? (Steganography) : 보이는 곳에 메시지를 은밀히 숨기는 은닉법 (디지털 기법) Stegano(감춰진) + Graphy(글) = 감춰진 글 이는 비밀 메시지를 전달하는 게 주 목적이지만, 악성 코드를

iforint.tistory.com

4. 대칭키/비대칭키(공개키)

대칭키는 암복호화에 사용하는 키가 동일하며, 비대칭키는 암복호화에 사용하는 키가 서로 다르다.

- 대칭키

: 암호화방식에 속도가 빠르며 대용량 데이터 암호화에 적합하다.

: 하지만 키를 교환해야 하는 문제, 탈취 관리 걱정, 확장성이 떨어지는 등의 단점이 있다.

: Session Key, Secret Key, Shared Key, 단용키라고도 부른다.

: 기밀성을 제공하나 무결성/인증/부인방지를 보장하지 않는다.

: 대표적인 알고리즘으로 SEED, DES, 3DES, AES, ARIA 그리고 최근 주목받고 있는 암호인 ChaCha20가 있다.

- AES가 현재 표준 대칭키 암호화 기법으로 128/192/256비트 키를 사용한다.

- 비대칭키

: 키 분배가 필요 없고, 기밀성/인증/부인방지 기능이 제공된다.

: 하지만 속도가 느리다.

: 방식으로는

1) 암호모드 : 송신자 공개키로 암호화 -> 송신자 사설키로 복호화 하고, 소량의 메시지 암호화 목적이며 주로 키 교환의 용도로 사용한다.

2) 인증모드 : 송신자 사설키로 암호화 -> 송신자 공개키로 복호화하는 방식으로 메시지를 인증(부인방지)하는 목적으로 사용한다.

: 비대칭키의 대표적 알고리즘으로는

- Diffie Hellman : 최초의 공개키 알고리즘, 위조에 취약

- RSA : 대표적 공개키 알고리즘

- DSA : 전자서명 알고리즘 표준

- ECC : 짧은 키로 높은 암호 강도, 빠른 구현 가능 PDA, 스마트폰등에 사용

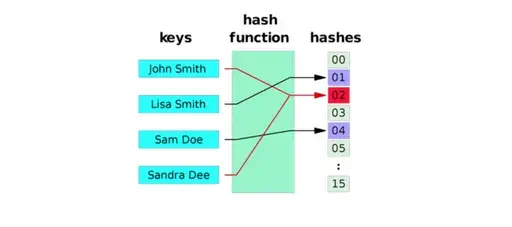

5. 해시함수

해시함수는 어떤 임의의 데이터를 입력으로 받아서 일정한 길이의 데이터로 바꿔주는 함수로, 이때 나오는 결과인 일정한 길이의 데이터를 해시 또는 해시 값이라고 한다.

암호학적으로 강점을 가지는 요소들을 가진 해시함수는 암호학적 해시함수이다.

이러한 특징으로는

첫번째, 해시값만을 보고서 입력 데이터를 찾기 어렵다.

두번째, 특정 입력 데이터의 해시 갑소가 같은 해시 값을 가지는 다른 데이터를 찾기 어렵다.

세번째, 같은 해시값을 가지는 서로 다른 두 입력 데이터를 찾기 어려울 것이다.

대표적인 암호학적 해시함수는 SHA-256이다.

해시함수의 장점은 전송 중에 메시지가 변경되었을 경우, 해시값이 다르면 오염된 메시지임을 확인할 수 있다.

하지만 수정 또는 변경을 감지할 수 있지만 위조는 감지를 못한다.

그래서 키 있는 해시 함수를 사용한다.

[출처] 대칭키 VS 공개키 , 해시함수

대칭키 vs 공개키(비대칭키)

대칭키 암호화 방식 : 암복호화에 사용하는 키가 동일함공개키 암호화 방식 : 암복호화에 사용하는 키가 서로 다르며 비대칭키 암호화라고도 함대표적 알고리즘 : DES, 3DES, AES, SEED, ARIA장점 : 암

velog.io

'Hacking & Security > Digital Forensic' 카테고리의 다른 글

| [디지털 포렌식] 6주차 (0) | 2022.05.31 |

|---|---|

| [포렌식 5주차] (0) | 2022.05.25 |

| [디지털 포렌식] 4주차 : 파일 시스템 기초 (1) | 2022.05.17 |

| [3주차] 디지털 포렌식 실습 (1) | 2022.05.10 |

| [디지털포렌식] 2주차 네트워크 (0) | 2022.05.04 |